O Linux Tails é para você que já se perguntou como proteger suas atividades online contra vigilância e rastreamento.

Ou talvez precise de uma solução segura para investigar incidentes de segurança sem deixar rastros?

Eu sou Pedro Delfino, e já utilizei o Linux Tails para garantir anonimato e segurança em diversas situações críticas. Neste guia, vamos explorar como ele pode ser utilizado de forma eficaz por profissionais de TI e entusiastas de segurança.

2. O Que é Linux Tails?

Linux Tails é uma distribuição Linux baseada no Debian, projetada para preservar a privacidade e o anonimato. Tails é executado a partir de uma mídia removível, como um USB ou DVD, e não deixa rastros no computador em que é utilizado, tornando-o ideal para atividades sensíveis.

3. Por Que Usar Linux Tails?

O Linux Tails oferece várias vantagens para aqueles que precisam garantir privacidade e segurança:

- Anonimato Completo: Todo o tráfego de internet é roteado pela rede Tor, ocultando sua localização e identidade.

- Criptografia Forte: Ferramentas de criptografia são integradas para proteger dados e comunicações.

- Sem Rastros: Não deixa vestígios no computador após o desligamento, protegendo contra análise forense.

4. Instalando e Configurando o Linux Tails

4.1. Baixando o Linux Tails

A primeira etapa é baixar a imagem ISO do Linux Tails do site oficial.

https://tails.boum.org/install/4.2. Criando um Live USB com Linux Tails

Para criar um Live USB, você pode usar ferramentas como o balenaEtcher.

- Baixe e instale o balenaEtcher.

- Selecione a imagem ISO do Tails.

- Escolha a unidade USB.

- Clique em “Flash!”.

4.3. Inicializando o Sistema

- Insira o USB no computador.

- Reinicie o computador e acesse o menu de boot (geralmente pressionando F12, ESC ou DEL).

- Selecione o USB como dispositivo de boot.

- O Tails será inicializado, e você estará pronto para usar.

5. Principais Funcionalidades do Linux Tails

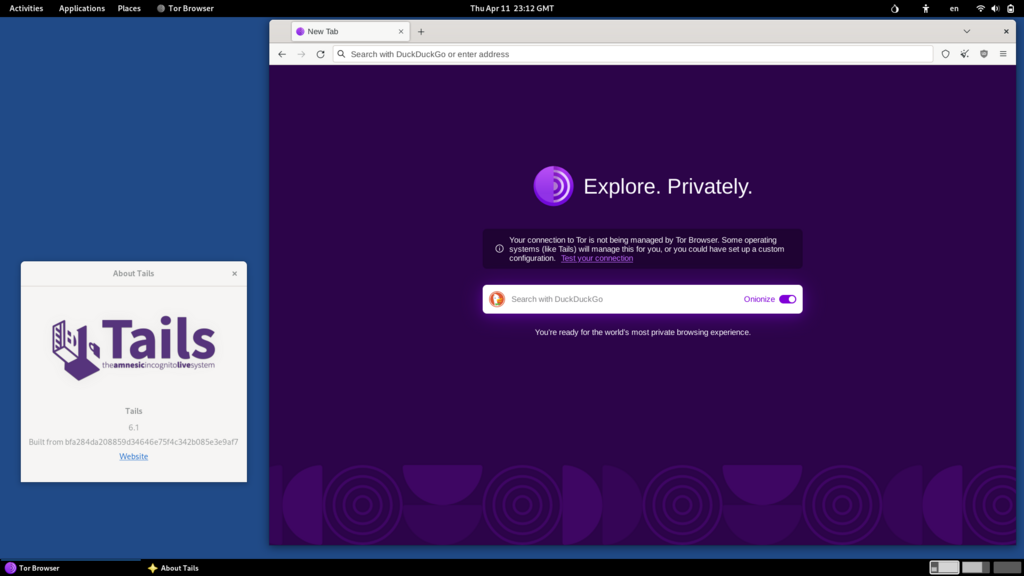

5.1. Navegação Anônima com Tor Browser

O Tor Browser vem pré-instalado no Tails, permitindo navegação anônima e segura. Todos os dados são criptografados e roteados através da rede Tor.

5.2. Criptografia de Dados

O Tails inclui ferramentas como VeraCrypt e GnuPG para criptografar arquivos e comunicações, garantindo que seus dados estejam protegidos.

5.3. Ferramentas de Segurança e Privacidade

Tails oferece uma variedade de ferramentas para manter sua privacidade, incluindo:

- KeePassXC: Gerenciador de senhas seguro.

- MAT (Metadata Anonymisation Toolkit): Remove metadados de arquivos.

6. Usos Práticos do Linux Tails

6.1. Administração de Sistemas Segura

Como administrador de sistemas, você pode usar o Tails para acessar remotamente servidores críticos sem deixar rastros e garantindo que sua comunicação seja criptografada.

6.2. Investigações Forenses

O Tails pode ser utilizado para conduzir investigações forenses, garantindo que suas atividades não sejam detectadas ou rastreadas.

6.3. Comunicação Segura

Profissionais que precisam de comunicação segura podem utilizar o Tails para enviar e-mails criptografados e mensagens seguras.

7. Comparação com Outras Distribuições Linux

7.1. Tails vs. Ubuntu

Enquanto o Ubuntu é uma distribuição Linux generalista, o Tails é focado em privacidade e anonimato. O Ubuntu é ideal para uso diário, enquanto o Tails é melhor para situações que requerem alta segurança.

7.2. Tails vs. Debian

O Tails é baseado no Debian, mas inclui ferramentas adicionais e configurações específicas para garantir anonimato e segurança.

7.3. Tails vs. Kali Linux

Kali Linux é uma distribuição voltada para testes de penetração e segurança ofensiva, enquanto o Tails é focado em privacidade e anonimato. Ambos têm propósitos diferentes, mas complementares.

8. Estudos de Caso: Aplicações Reais do Linux Tails

8.1. Jornalismo Investigativo

Jornalistas investigativos usam o Tails para proteger suas fontes e garantir que suas comunicações sejam seguras e anônimas.

8.2. Defensores de Direitos Humanos

Defensores de direitos humanos utilizam o Tails para comunicar-se de forma segura em ambientes hostis, onde a vigilância é uma ameaça constante.

8.3. Denunciantes e Informantes

Denunciantes confiam no Tails para compartilhar informações sensíveis sem o risco de serem rastreados ou identificados.

9. Desafios e Limitações do Linux Tails

9.1. Desempenho

Como o Tails é executado a partir de uma mídia removível, o desempenho pode ser inferior ao de um sistema instalado no disco rígido.

9.2. Compatibilidade de Hardware

Nem todo hardware é compatível com o Tails, especialmente dispositivos mais antigos ou muito novos.

9.3. Limitações de Uso

O Tails não é projetado para uso diário. Ele é ideal para situações que exigem anonimato e segurança, mas pode não ser prático para todas as tarefas diárias.

10. Dicas Avançadas para Usar o Linux Tails

10.1. Persistência de Dados

O Tails oferece uma opção de “persistência” para salvar dados e configurações entre sessões, sem comprometer a segurança.

10.2. Configuração de Redes Seguras

Configure redes seguras utilizando VPNs e outros serviços de anonimato junto com o Tor para aumentar ainda mais a privacidade.

10.3. Personalização do Sistema

Embora o Tails seja projetado para ser usado como está, você pode personalizá-lo para melhor atender às suas necessidades específicas.

11. Conclusão

O Linux Tails é uma ferramenta poderosa para qualquer pessoa que precise de anonimato e segurança online. Desde jornalistas e defensores de direitos humanos até administradores de sistemas e profissionais de segurança, o Tails oferece soluções robustas para proteger suas atividades e comunicações. Com este guia, você terá o conhecimento necessário para instalar, configurar e usar o Tails de maneira eficaz.

12. FAQs

- O que é Linux Tails?

O Linux Tails é uma distribuição Linux focada em privacidade e anonimato, baseada no Debian e executada a partir de uma mídia removível. - Como instalar o Linux Tails?

Você pode baixar a imagem ISO do Tails do site oficial, criar um Live USB com ferramentas como balenaEtcher e inicializar o sistema a partir do USB. - O Tails é seguro para usar?

Sim, o Tails é projetado para ser seguro, utilizando o Tor para navegação anônima e incluindo várias ferramentas de criptografia. - Posso usar o Tails para tarefas diárias?

O Tails é melhor utilizado para situações que requerem alta segurança e anonimato. Para tarefas diárias, distribuições como Ubuntu ou Debian podem ser mais adequadas. - O Tails deixa rastros no computador?

Não, o Tails é projetado para não deixar rastros no computador após o desligamento, garantindo que suas atividades não possam ser rastreadas.

Espero que este guia tenha sido útil! Se tiver mais dúvidas ou sugestões, sinta-se à vontade para compartilhar. Forte abraço!

Pedro Delfino